From Cyber Risk

to Cyber Trust

com a Cyberprotech®

Com uma solução integrada

Do enquadramento legal à execução no terreno:

Ajudamos a implementar RGPD, NIS2 e DORA com foco em governação, gestão de risco,

resposta a incidentes, cadeia de abastecimento e evidências de conformidade.

NIS2, RGPD e DORA: o enquadramento mudou

O novo regime exige governação, controlo e execução contínua

Cibersegurança, proteção de dados e resiliência operacional deixaram de ser temas isolados.

Com o Decreto-Lei n.º 125/2025, a NIS2 passou a enquadrar em Portugal exigências reforçadas de gestão de risco, cadeia de abastecimento, continuidade, notificação de incidentes e responsabilização da gestão. Para entidades financeiras e respetiva cadeia TIC, o DORA acrescenta requisitos específicos de resiliência operacional digital; quando estão em causa dados pessoais, o RGPD continua a ser estrutural. O desafio já não é apenas técnico: é organizacional, documental e operacional.

DL 125/2025

Publicado a 4 de dezembro de 2025 e em vigor desde 3 de abril de 2026, aprova o novo Regime Jurídico da Cibersegurança e transpõe a Diretiva NIS2 para Portugal.

Aviso n.º 5146/2026/2

A consulta pública lançada em 10 de março de 2026 enquadra a operacionalização regulamentar do regime pelo CNCS e antecipa o detalhe técnico que suportará implementação, reporte e acompanhamento.

RGPD + DORA

O RGPD mantém as obrigações de proteção de dados pessoais. O DORA, aplicável ao setor financeiro desde 17 de janeiro de 2025, reforça a gestão do risco TIC, testes, reporting e controlo de terceiros.

A qualificação, o perímetro e as obrigações concretas dependem do setor, dimensão, serviços prestados e enquadramento regulatório aplicável.

in

Zero Trust

we trust

Cyberprotech®

Não se trata apenas do que fazemos,

mas do porquê, de o fazermos!

CIBERSEGURANÇA

A Cyberprotech atua como prestador de serviços geridos de segurança e operações tecnológicas. Apoiamos diagnóstico, implementação e operação contínua de medidas técnicas e organizativas alinhadas com NIS2, RGPD, DORA e exigências contratuais dos setores mais expostos.

PROTEÇÃO DE DADOS & TECNOLOGIA

A nossa equipa combina rigor técnico, cultura de evidência e capacidade de execução. Priorizamos competência, confidencialidade, independência e acompanhamento próximo da gestão para transformar requisitos em operação controlada.

Operação segura e auditável

Visibilidade, controlo e monitorização contínua sobre dispositivos, redes e serviços críticos.

Corrija, registe

e acompanhe

Gestão de patches, correções e atualizações com rastreabilidade, prioridade e evidência de execução.

Cobertura contínua

Garanta que nenhum ativo crítico fica sem monitorização, sem gestão ou sem resposta definida.

A segurança, a conformidade regulatória e a continuidade dos nossos clientes são prioridade permanente.

PEDIR DIAGNÓSTICO INICIAL ⟶

Queres saber mais sobre nós?

Entra Aqui⟶

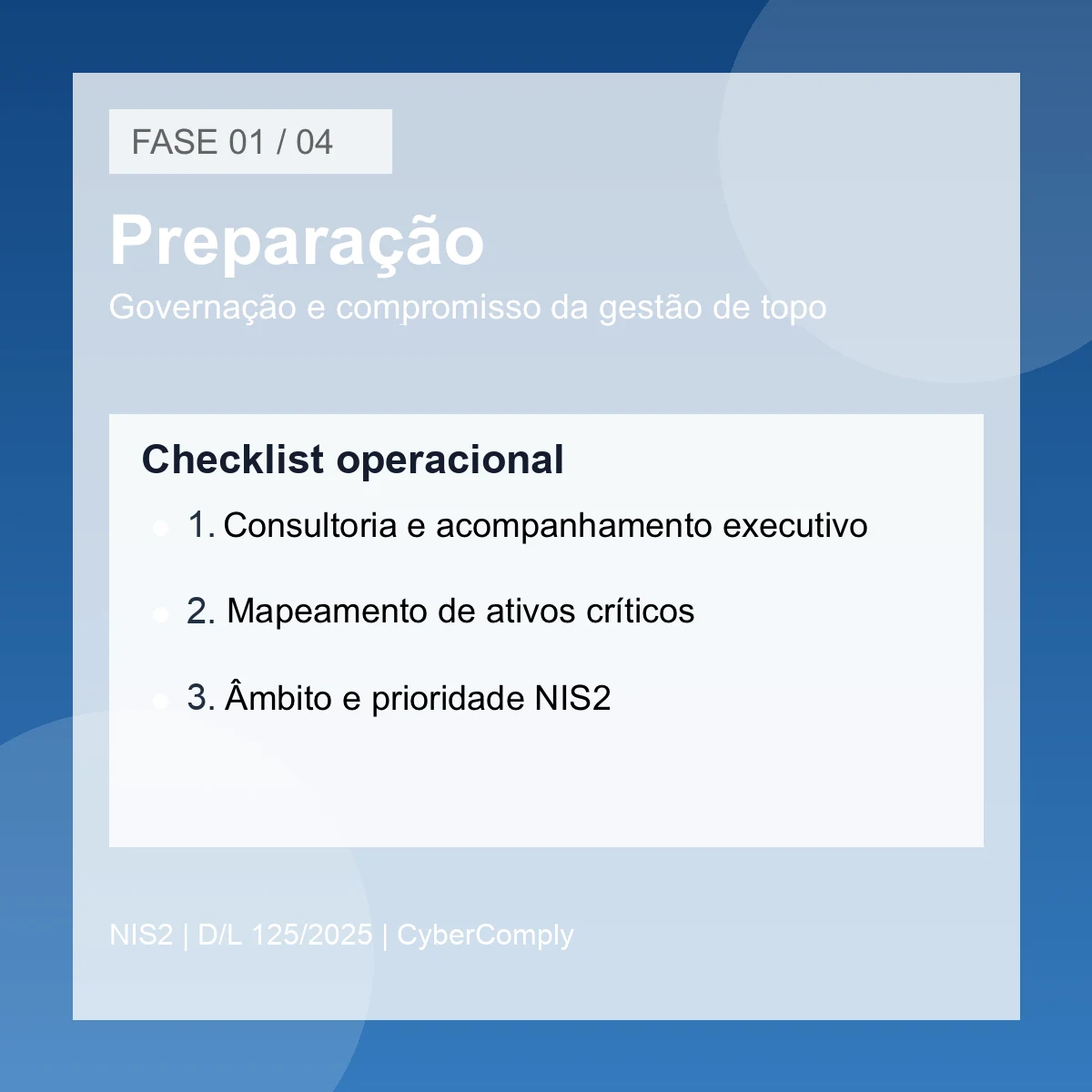

Guia de conformidade NIS2

Roteiro operacional em 4 fases

alinhado com o DL 125/2025 e com a regulamentação do CNCS

Traduzimos o novo Regime Jurídico da Cibersegurança em execução prática: governação, gestão de risco, cadeia de abastecimento, continuidade, notificação de incidentes e evidências. O roteiro reflete o DL 125/2025 e a operacionalização regulamentar colocada em consulta pública pelo CNCS em março de 2026.

Preparação

Governação e compromisso da gestão de topo

Identificamos enquadramento legal, qualificação potencial da entidade, serviços críticos, ativos essenciais, cadeia de fornecimento e responsabilidades da gestão. O programa arranca com prioridades claras, patrocínio executivo e perímetro definido.

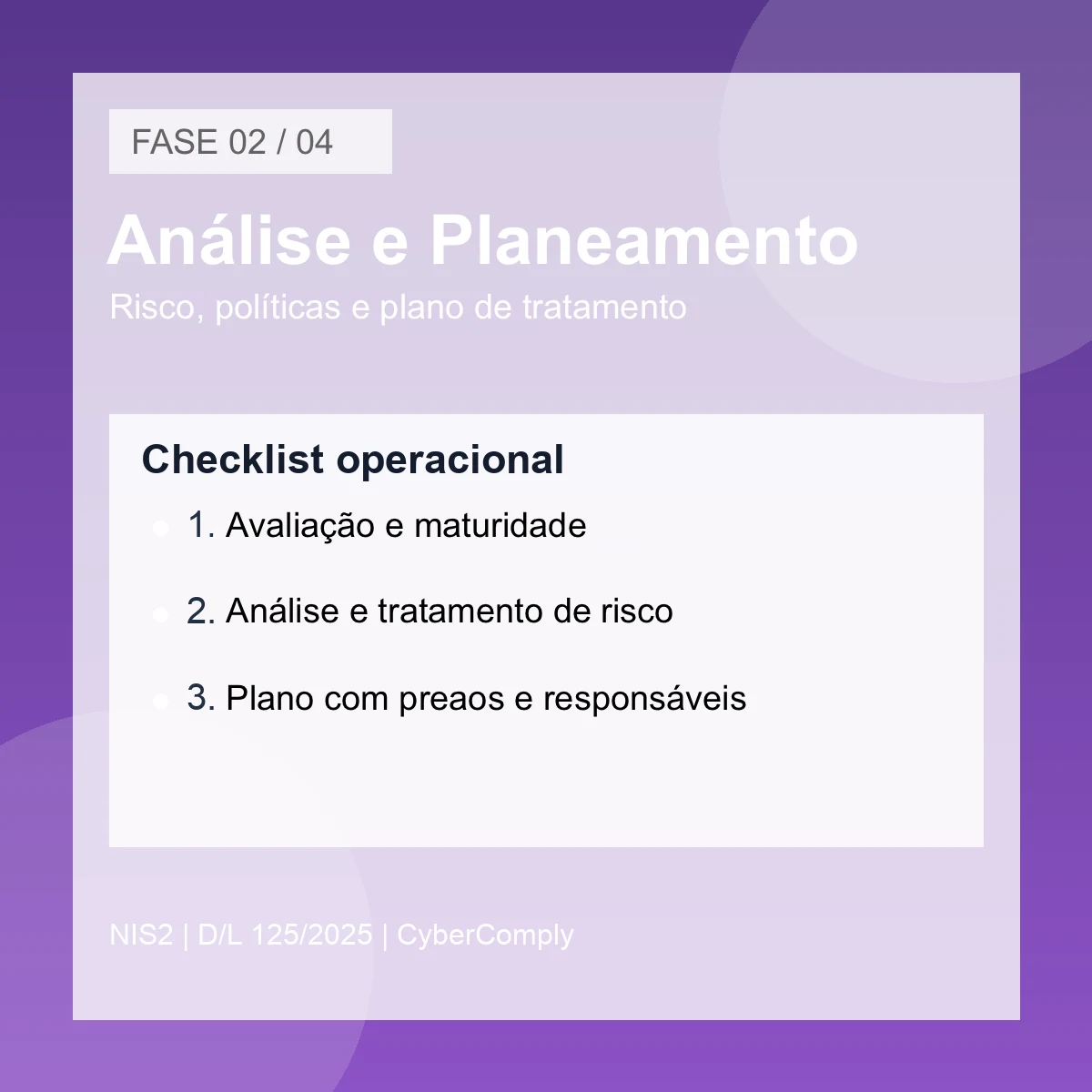

Análise e Planeamento

Risco, políticas e plano de tratamento

Executamos gap analysis, análise de risco e desenho de políticas, procedimentos, reporting e plano de tratamento. Cada lacuna fica associada a responsáveis, prazos, dependência regulamentar e evidências requeridas.

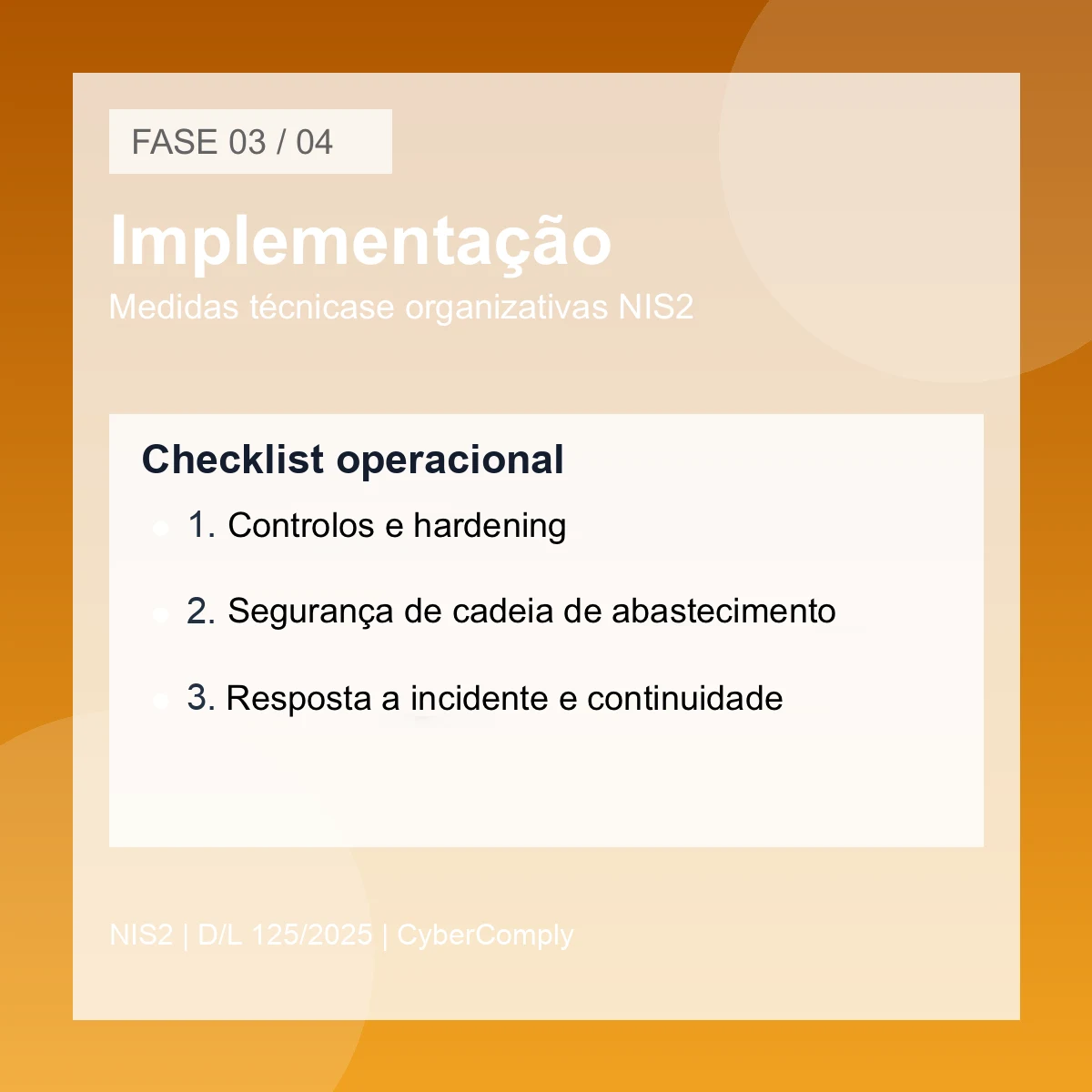

Implementação

Medidas técnicas e organizativas NIS2

Implementamos medidas técnicas e organizativas: identidade e acessos, logging, backups, hardening, resposta a incidentes, continuidade, segurança da cadeia de abastecimento e formação das equipas.

Consolidação

Monitorização, auditoria e melhoria contínua

Monitorizamos indicadores, auditamos resultados, testamos capacidade de resposta e atualizamos o plano de ação. A organização mantém conformidade operacional, accountability da gestão e melhoria contínua.

Agendar avaliação NIS2A NIS2 deixou de ser apenas um tema técnico.

A gestão de topo responde por governação, risco, continuidade, cadeia de abastecimento, formação e prontidão de notificação. Nós tratamos da execução.

Ver abordagem CyberprotechServiços de TI Geridos

Gerimos ou co-gerimos tudo por si.

um serviço de outsourcing de excelência

Governação e Cibersegurança

Ajudamos a estruturar políticas, responsabilidades, reporting e supervisão da gestão, alinhando a cibersegurança com o novo Regime Jurídico da Cibersegurança e com frameworks reconhecidas.

Proteção de Dados e Privacidade

Articulamos RGPD com segurança da informação: minimização, controlo de acessos, retenção, resposta a violações e medidas técnicas adequadas ao tratamento de dados pessoais.

Operação e Continuidade

Ligamos operação de TI, continuidade de negócio, backups, recuperação, monitorização e resposta para garantir serviços críticos disponíveis e preparados para incidentes reais.

Acesso Remoto Seguro

Implementamos acesso remoto com MFA, segmentação, hardening e controlo de privilégios, reduzindo exposição e suportando equipas distribuídas sem perder visibilidade.

Infraestrutura e Segmentação

Projetamos redes resilientes com segmentação, firewalls, filtragem, logging e monitorização, reforçando a defesa em profundidade e a capacidade de deteção.

Identidade e Acessos

Controlamos identidades, privilégios, autenticação forte e revisão de acessos para reduzir risco interno, proteger ativos críticos e suportar requisitos regulatórios.

Risco e Evidências

Executamos gap analysis, análise de risco, priorização, plano de tratamento e recolha de evidências para auditoria, acompanhamento e prestação de contas à gestão.

Acompanhamento Executivo

Traduzimos requisitos legais e técnicos para decisões executivas: âmbito, prioridades, responsabilidades, orçamento, reporting e plano de evolução sustentado.

A Elevar a Maturidade Operacional

Com acompanhamento ajustado aos segmentos B2C, B2B e B2G, sem perder rigor técnico nem contexto regulatório.

Queres juntar-te a nós?

ENCONTRA O TEU LUGARO Que Entregamos?

Apoiamos organizações que precisam de sair do discurso e entrar na execução: diagnóstico, políticas, controlos técnicos, formação, evidências e acompanhamento contínuo.

Capacidades críticas para cumprir e operar

Articulamos compliance, operações de TI e segurança num modelo único de execução. O objetivo não é apenas cumprir o texto legal; é manter serviços críticos disponíveis, reduzir impacto e demonstrar controlo.

Construímos programas práticos de preparação, implementação, evidência e revisão contínua, para que a sua organização responda melhor a auditorias, incidentes e exigências dos clientes e reguladores.

Vamos planear o próximo passo da sua conformidade regulatória.

Conformidade executável, não apenas documental.

Na Cyberprotech tratamos do diagnóstico, enquadramento, implementação, formação, evidências e acompanhamento contínuo. Para B2B e B2G usamos a metodologia e a plataforma CyberComply™; para B2C prestamos uma oferta própria de assistência, proteção digital e capacitação prática.

Modelo de atuação por segmento

B2C

Proteção digital, assistência técnica e formação para cidadãos, famílias e profissionais independentes. Não é uma oferta CyberComply™; é uma oferta própria Cyberprotech para segurança prática do dia a dia.

Serviços | Household | ProfessionalB2B

Empresas sujeitas a NIS2, RGPD, DORA ou exigências contratuais. Fazemos diagnóstico de aplicabilidade, gap analysis, governação, plano de ação, implementação e evidências.

Essentials | Business | Enterprise | CorporateB2G

Entidades públicas e organismos com requisitos reforçados de continuidade, segurança e accountability. Apoiamos governação, controlos, procedimentos, reporting e melhoria contínua.

Essentials | Education | Local | Solidarity | GOV+CyberComply™

plataforma de trabalho dedicada a B2B e B2G

com acompanhamento Cyberprotech

Serviços B2C

Serviços B2B

Serviços B2G

No site da Cyberprotech tratamos do diagnóstico, implementação, governação, formação e acompanhamento contínuo. A plataforma CyberComply™ está disponível em cybercomply.pt para organizações B2B e B2G; os serviços B2C mantêm uma oferta própria, separada e sem dependência da plataforma.

Procura outros serviços?

Veja aqui⟶

Soluções de Cibersegurança

Medidas técnicas e organizativas para suportar operações críticas

Saiba maisSubscreve para receber as nossas atualizações

Ao subscrever, aceita as nossas Políticas de Privacidade e Termos de Serviço.

soluções de elevada qualidade

life is short,

work safer!

Serviços - Focados em Nichos de Negócio

Notificação de Incidente

Capacidade CSIRT Cyberprotech para triagem, contenção, recuperação e apoio à notificação.

Particulares

Se detetou atividade suspeita, comprometimento de conta, fraude, violação de dados ou outro incidente com impacto na sua privacidade, podemos apoiar na triagem, contenção e recuperação inicial.

Organizações

Perante ciberataque, indisponibilidade, comprometimento de fornecedores, fuga de dados ou incidente significativo, apoiamos triagem técnica, recolha de evidências, contenção e preparação da informação necessária para reporting e decisão.

Os Nossos Clientes

Empresas e organizações com quem trabalhamos em cibersegurança, conformidade e operação tecnológica.

Os Nossos Parceiros

trabalhamos melhor, com mais inteligência e eficiência,

graças à sua confiança — o nosso sucesso é também mérito deles.

Fale Connosco

R. Padre António Vieira 46

Centro Comercial Charlot - Loja 43

8100-611 Loulé - Portugal

Informações sobre marcações, propostas, reuniões estratégicas ou parcerias.

(+351) 96 400 90 12

(chamada para a rede móvel nacional)

Pedidos técnicos, dúvidas sobre serviços em curso ou intervenções agendadas.

(+351) 96 400 90 12

(chamada para a rede fixa nacional)

Precisa de apoio técnico?

Entre aqui⟶

Copyright © 2017 - 2025 Cyberprotech ® Todos os direitos reservados. O nome e logótipo Cyberprotech são marcas registadas sob o n.º 639923. Cyberprotech Unip. Lda. A utilização deste site implica a aceitação dos nossos Termos de Utilização, Termos de Venda e Política de Privacidade.